- Надежная защита от несанкционированного доступа⁚ комплексный подход к безопасности оборудования и данных

- Физическая безопасность оборудования⁚ первый рубеж обороны

- Защита данных⁚ многоуровневый подход

- Политика безопасности и обучение персонала

- Обучение сотрудников⁚ ключевой элемент безопасности

- Мониторинг и анализ безопасности

- Облако тегов

Надежная защита от несанкционированного доступа⁚ комплексный подход к безопасности оборудования и данных

В современном мире, где технологии проникают во все сферы нашей жизни, вопрос безопасности данных и оборудования становится критически важным․ Несанкционированный доступ может привести к огромным финансовым потерям, утечке конфиденциальной информации, сбою в работе критически важных систем и серьезным репутационным рискам․ Поэтому создание надежной системы защиты – это не просто желательная мера, а абсолютная необходимость для любого бизнеса, независимо от его размера и специфики деятельности․ В этой статье мы рассмотрим ключевые аспекты защиты от несанкционированного доступа, предлагая комплексный подход к обеспечению информационной безопасности․

Физическая безопасность оборудования⁚ первый рубеж обороны

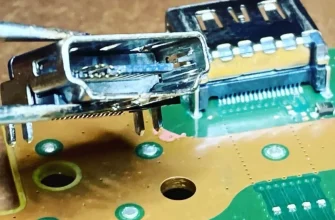

Защита оборудования начинается с физической безопасности․ Это первый и, зачастую, самый важный рубеж обороны․ Хорошо продуманная система физической безопасности включает в себя не только надежные замки и охранные системы, но и контроль доступа персонала, видеонаблюдение, а также регулярный осмотр помещений на предмет потенциальных угроз․ Важно учитывать расположение оборудования⁚ оно не должно находиться в легкодоступных местах или зонах с ограниченным контролем доступа․ Установка датчиков движения, сирен и других средств сигнализации также повышает эффективность защиты․

Кроме того, не стоит забывать о регулярном техническом обслуживании оборудования․ Неисправное оборудование может стать уязвимостью для злоумышленников․ Профилактические меры, включающие обновление программного обеспечения и замену изношенных компонентов, помогут предотвратить нежелательные инциденты․

Защита данных⁚ многоуровневый подход

Защита данных – это комплексный процесс, требующий многоуровневого подхода․ Он включает в себя широкий спектр мер, направленных на предотвращение несанкционированного доступа, использования, изменения или уничтожения информации․ Ключевыми элементами этой защиты являются⁚

- Надежные пароли и аутентификация⁚ Использование сложных и уникальных паролей для каждого аккаунта, многофакторная аутентификация (MFA), регулярная смена паролей – все это значительно повышает уровень безопасности․

- Шифрование данных⁚ Шифрование данных «в покое» и «в движении» предотвращает доступ к информации даже в случае компрометации системы․

- Брандмауэры и системы обнаружения вторжений (IDS/IPS): Эти инструменты контролируют сетевой трафик и блокируют подозрительную активность․

- Антивирусное ПО и системы защиты от вредоносного ПО⁚ Регулярное обновление антивирусного ПО и своевременное реагирование на угрозы – важные меры предотвращения инфицирования системы․

- Регулярное резервное копирование данных⁚ Регулярное создание резервных копий поможет восстановить данные в случае их потери или повреждения․

Политика безопасности и обучение персонала

Даже самые совершенные технические средства защиты будут бесполезны без четко разработанной политики безопасности и обученного персонала․ Политика безопасности должна определять правила доступа к оборудованию и данным, процедуры реагирования на инциденты и ответственность сотрудников за соблюдение безопасности․ Регулярное обучение персонала правилам информационной безопасности поможет минимизировать риск человеческого фактора․

Обучение сотрудников⁚ ключевой элемент безопасности

Обучение персонала – это не разовое мероприятие, а непрерывный процесс․ Сотрудники должны регулярно проходить курсы повышения квалификации, знакомиться с новыми угрозами и методами защиты․ Важно поощрять сотрудников сообщать о подозрительной активности и предоставлять им необходимые инструменты для эффективной работы в безопасной среде․

Мониторинг и анализ безопасности

Постоянный мониторинг системы безопасности позволяет своевременно обнаруживать и предотвращать угрозы․ Анализ данных мониторинга помогает выявлять слабые места в системе безопасности и вносить необходимые изменения․ Использование специализированного ПО для мониторинга и анализа позволяет автоматизировать процесс и повысить его эффективность․

| Тип защиты | Описание | Преимущества |

|---|---|---|

| Физическая безопасность | Защита от физического доступа к оборудованию | Предотвращает кражу, повреждение оборудования |

| Шифрование данных | Защита данных от несанкционированного доступа | Конфиденциальность данных, даже при компрометации системы |

| Брандмауэр | Контроль сетевого трафика | Блокировка вредоносного трафика |

| Антивирус | Защита от вирусов и вредоносного ПО | Предотвращение заражения системы |

Защита от несанкционированного доступа к оборудованию и данным – это комплексная задача, требующая интегрированного подхода․ Комбинация физических, сетевых и программных мер безопасности, а также обученный персонал и регулярный мониторинг – залог надежной защиты ваших активов; Помните, что безопасность – это не одноразовая инвестиция, а постоянный процесс, требующий постоянного внимания и совершенствования․

Надеемся, эта статья помогла вам лучше понять важность защиты от несанкционированного доступа․ Рекомендуем ознакомиться с нашими другими статьями, посвященными более подробному рассмотрению отдельных аспектов информационной безопасности․

Облако тегов

| Безопасность данных | Защита оборудования | Физическая безопасность |

| Кибербезопасность | Шифрование | Брандмауэр |

| Антивирус | Политика безопасности | Мониторинг безопасности |